كيفية تثبيت وإعداد كالي لينكس

الأداة المتعددة المطلقة لمؤسس الأمن السيبراني

سواء كنت مهتمًا بمهنة في الأمن السيبراني ، أو ترغب فقط في معرفة المزيد عن Linux و Computers ، فإن Kali هو توزيع جيد Linux لاستخدامه. إنه مجاني ، ويأتي من شركة الأمن السيبراني ذات السمعة الطيبة ، والأمن الهجومي ، ويتم تحميلها مسبقًا بمعظم أدوات الأمن الأمنية التي يحتاجها الشخص. دعونا نتعلم كيفية تثبيت واستخدام Kali Linux.

يقوم Kali Linux بتثبيت أجهزة ARM مثل Raspberry PI ، ومضيفات الجهاز الظاهري مثل VMware و VirtualBox ، أو مباشرة على أجهزة مثل الكمبيوتر المحمول أو الكمبيوتر. يكون التثبيت هو نفسه تقريبًا بالنسبة لـ Kali Linux على VMware أو VirtualBox أو Raspberry PI أو كنظام تشغيل رئيسي لجهاز الكمبيوتر المحمول أو كمبيوتر سطح المكتب.

تثبيت Kali Linux على كمبيوتر محمول أو كمبيوتر سطح المكتب

ISO هو ملف هو نسخة من البيانات التي ستجدها على DVD التثبيت ، بما في ذلك نظام الملفات. لذلك ، إذا كان لديك قرص لتثبيت Kali Linux وقدم نسخة يمكنك استخدامها لتثبيته ، فستكون هذه النسخة ملف ISO.

هناك بعض الطرق التي يمكنك من خلالها تثبيت Kali من ISO. يمكنك عمل محرك أقراص USB أو قرص DVD قابل للتمهيد ثم تثبيته على أجهزة مثل الكمبيوتر المحمول أو الكمبيوتر الشخصي. استخدم مقالتنا كيفية إنشاء ملفات صور ISO وتركيبها وحرقها مجانًا للمساعدة. أو يمكنك استخدامه لإنشاء جهاز افتراضي (VM).

- اذهب إلى الأمن الهجومي Kali Linux Downloads صفحة وحدد التنزيل الصحيح لك. سنستخدم مثبت Kali Linux 64-Bit. يمكنك القيام بتنزيل مباشر أو استخدام روابط التورنت الخاصة بهم.

استخدم ISO لإنشاء محرك أقراص USB أو DVD قابل للتمهيد أو استخدامه كقرص تثبيت لـ VM.

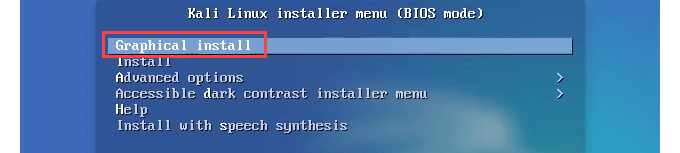

- ابدأ الجهاز الذي تقوم بتثبيته Kali Linux. إذا قمت بعمل USB أو DVD قابل للتمهيد ، فتأكد من إدراجه أولاً. في لحظات قليلة ، يظهر مثبت Kali Linux. لأول مرة ، حدد التثبيت الرسومي.

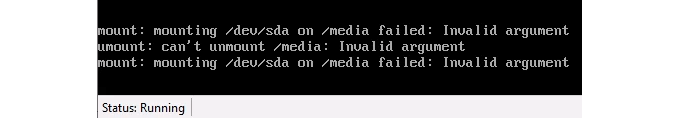

ما يبدو وكأن رسالة خطأ الفشل قد تظهر. دعها تستمر.

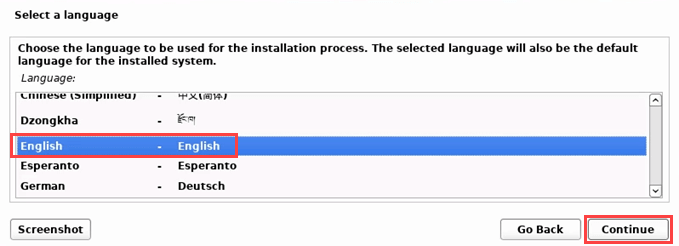

- حدد لغة ، ثم يكمل.

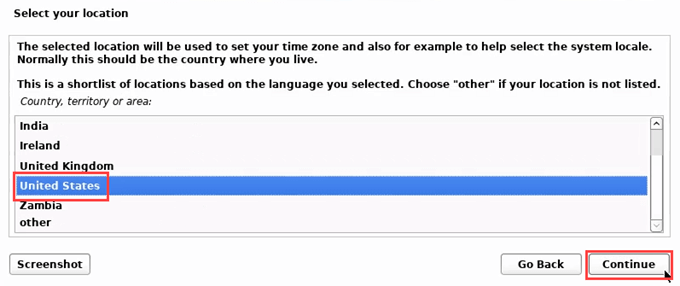

- حدد موقعك. إذا كانت المنطقة الزمنية التي تريد استخدامها ليست في هذا الموقع ، فلا تحدده. من الشائع للكنديين استخدام الولايات المتحدة فقط. إذا فعلوا ذلك ، فسوف يفوتون بعض المناطق الزمنية ، مثل المحيط الأطلسي (UTC -4). يختار يكمل.

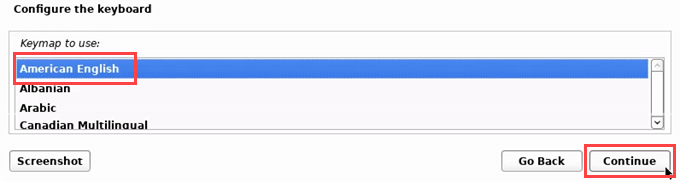

- حدد keymap لاستخدامه مع لوحة المفاتيح ، هناك الكثير للاختيار من بينها.

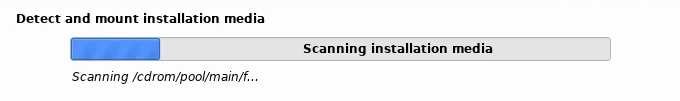

يختار يكمل وسوف يكتشف ويركض ISO. بمجرد أن يجدها ، سيفعل بعض الإجراءات التلقائية.

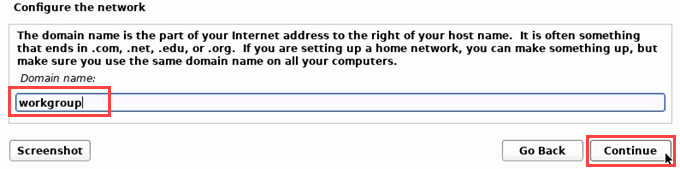

- لوضع جهاز Kali Linux على الشبكة ، قم بتعيين اسم مضيف.

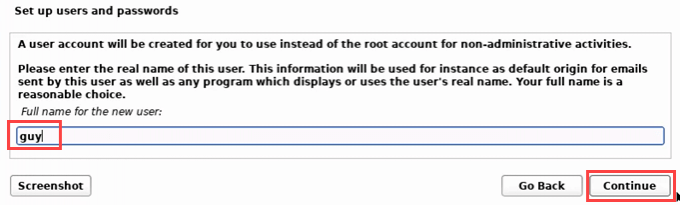

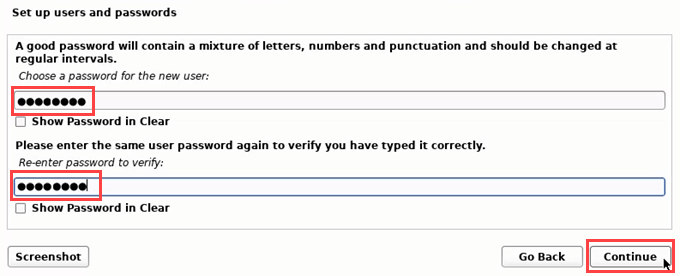

- الآن قم بإعداد المستخدمين وكلمات المرور. هذه ليست للمستخدمين الإداريين ، ولكن للمستخدمين العاديين.

- إنشاء كلمة مرور تأمين.

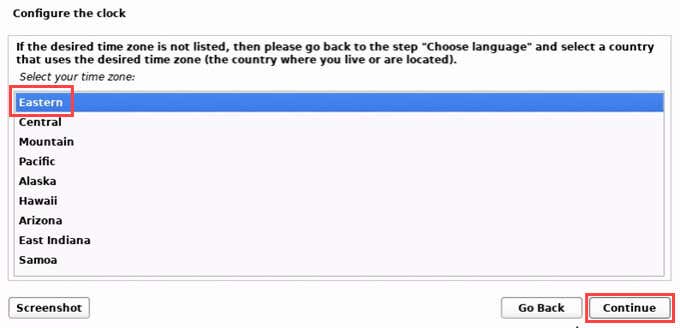

- اختر منطقتك الزمنية.

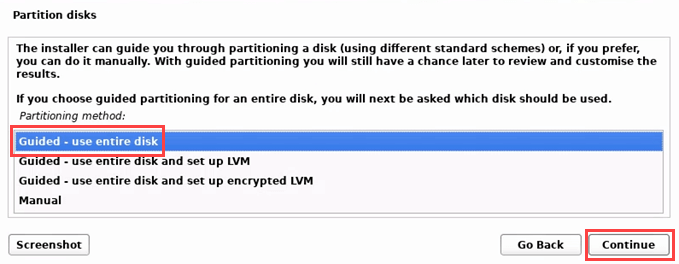

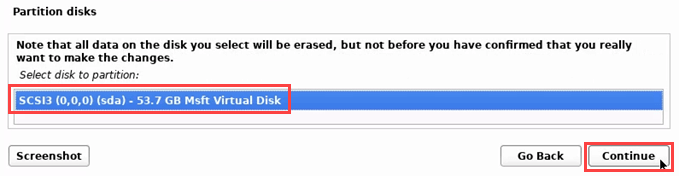

- الآن سوف يأخذك تثبيت Linux Kali من خلال تقسيم القرص. إذا كنت تستخدم الجهاز فقط لـ Kali ، فاختر مرشد – استخدم القرص بأكمله.

- يمكن تقسيم القرص ، لكن التثبيت الأساسي لا يتطلب ذلك.

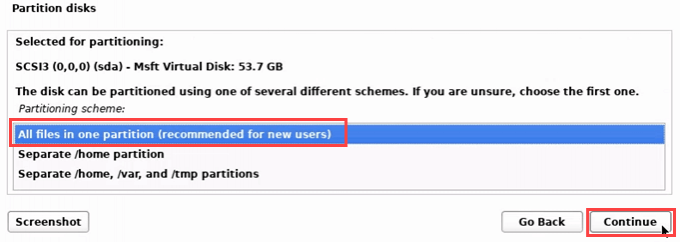

- اختر نوع القسم. للمستخدمين الجدد ، اختر جميع الملفات في قسم واحد.

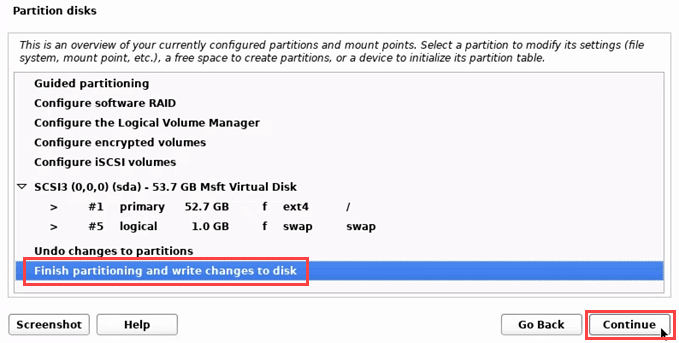

- نظرًا لأنه لا يتم تقسيمه ، اختر الانتهاء من التقسيم وكتابة التغييرات على القرص.

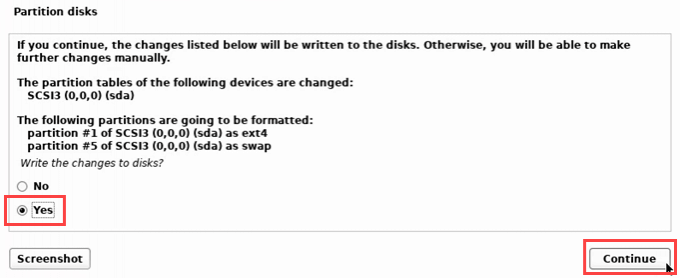

- سوف يسأل ما إذا كنت متأكدا. يختار نعم و يكمل.

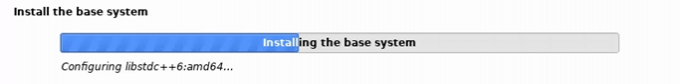

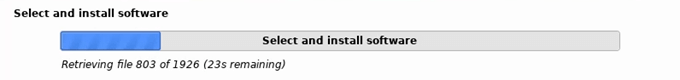

سيتم تثبيت Linux Kali الآن.

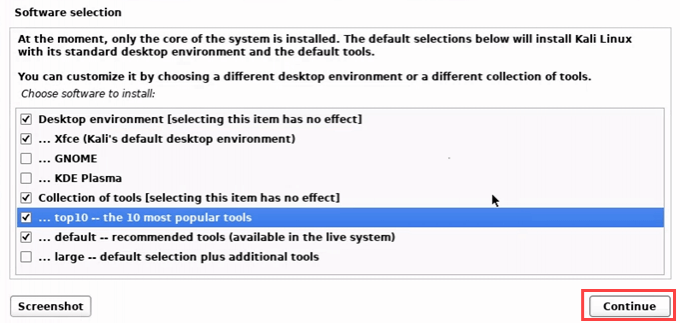

- الآن يمكنك اختيار الأدوات التي يجب تثبيتها. إذا لم تكن متأكدًا ، فانتقل إلى الإعدادات الافتراضية. سيمنحك ذلك مجموعة ممتازة من الأدوات للتعلم.

سيتم تثبيت الأدوات.

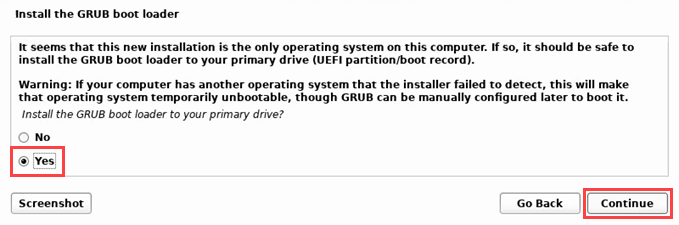

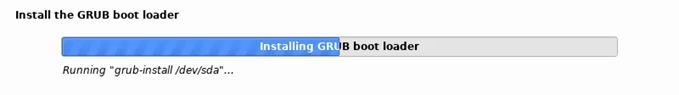

- الآن ستطلب Kali Linux تثبيت جهاز تحميل الإقلاع عن اليرقة أم لا. نعم هو الافتراضي.

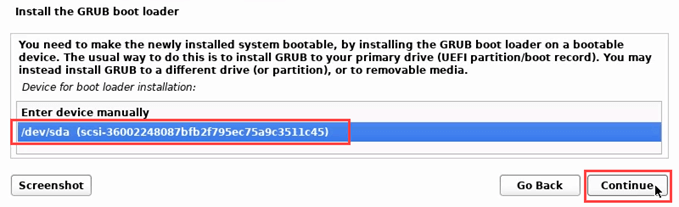

سوف يسأل عن الجهاز لتثبيت GRUB عليه. هناك واحد فقط ، لذلك حدد ذلك.

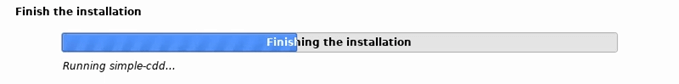

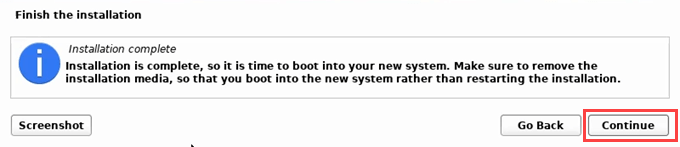

- بمجرد اكتمال التثبيت ، تأكد من إخراج محرك أقراص USB أو DVD. يختار يكمل لإنهائه.

سيبدأ التثبيت في الانتهاء. نعم ، الصياغة غريبة في التثبيت.

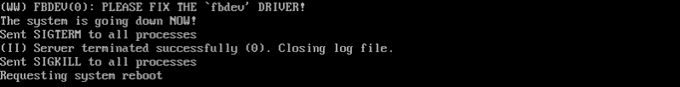

بعض النص الأبيض على خلفية سوداء قد تمرير. فقط انتظر.

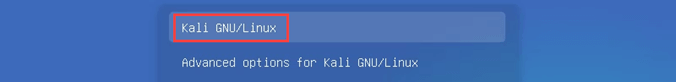

سيقوم Kali Linux بالتمهيد وإعطاء خيار التمهيد في Kali Gnu/Linux أو خيارات متقدمة لكالي GNU/Linux. الأول هو الافتراضي وسيتم تحديد تلقائيًا إذا لم تختار.

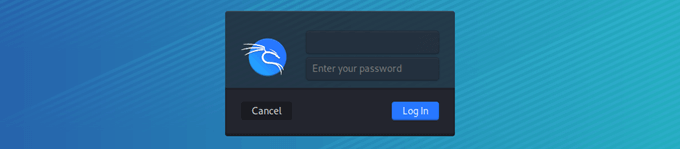

- تسجيل الدخول إلى Kali Linux واستمتع.

تثبيت Kali Linux كآلة افتراضية

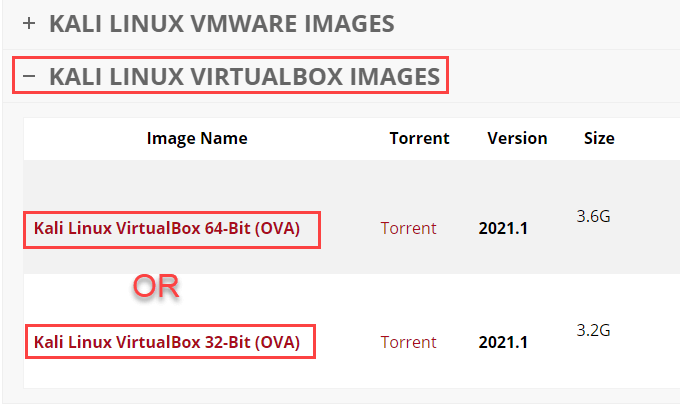

تعد صورة VM المخصصة أسرع طريقة لإنشاء جهاز افتراضي Kali Linux. يوفر الأمان الهجومي الصور لاستخدامها على VirtualBox أو VMware. سنستخدم VirtualBox لهذا التثبيت وسنفترض أن لديك VirtualBox مثبتة بالفعل.

الاستعداد من قبل تنزيل صورة Kali Linux من موقع الأمن الهجومي. لاحظ أن جميع الصور لها اسم المستخدم كالي وكلمة المرور كالي تم تعيينه بالفعل. قم بتغيير ذلك عند تسجيل الدخول لأول مرة.

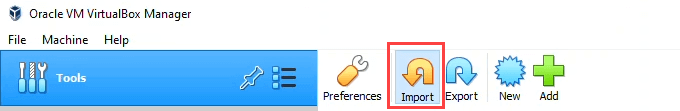

- في Oracle VM VirtualBox Manager ، حدد يستورد.

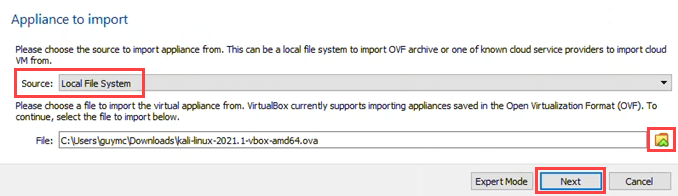

- مصدر الافتراضات ل نظام الملفات المحلي. اتركه كما هو. حدد أيقونة المجلد الأصفر للانتقال إلى الصورة التي تم تنزيلها. ثم حدد التالي.

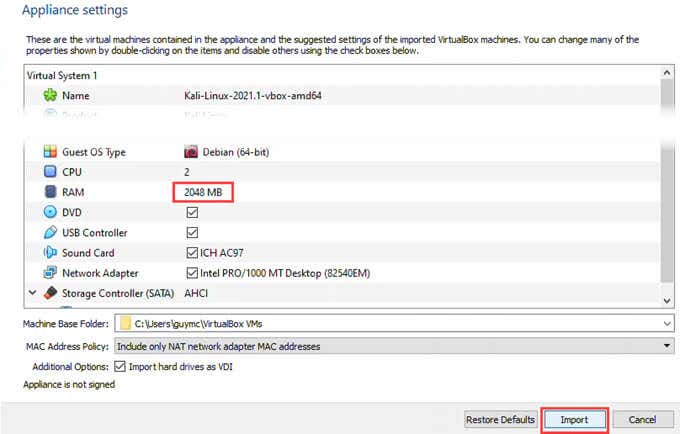

- الافتراضي إعدادات الأجهزة سوف يعمل ، بالكاد. زيادة ذاكرة الوصول العشوائي ووحدة المعالجة المركزية إذا كنت تستطيع. يختار يستورد.

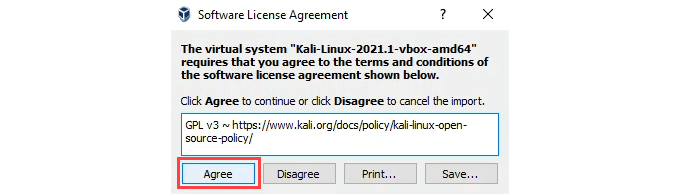

- بعد قراءة اتفاقية ترخيص البرمجيات، يختار يوافق للمتابعة.

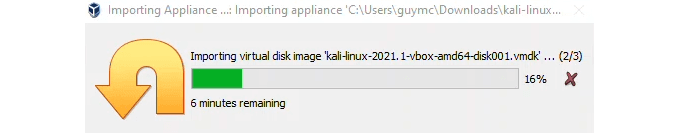

سيبدأ الاستيراد. هذا يمكن أن ينتهي في أقل من 10 دقائق.

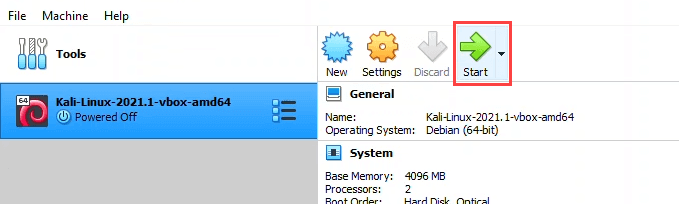

- بمجرد انتهاء الاستيراد ، سترى تثبيت Kali Linux مدرجًا في VirtualBox. حدده ثم حدد يبدأ.

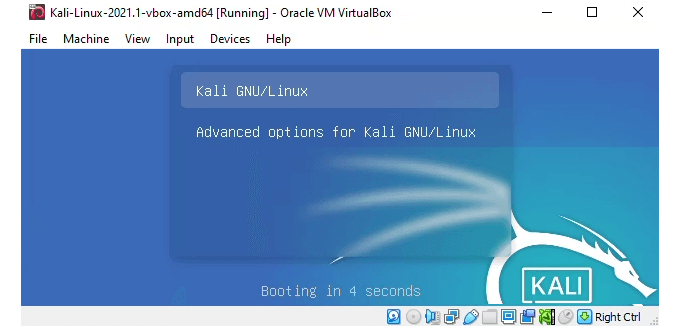

- سوف يعطيك باختصار خيار التمهيد في Kali Gnu/Linux أو خيارات متقدمة لكالي GNU/Linux. سوف يتخلف عن الخيار الأول.

قم بتسجيل الدخول إلى Kali Linux VM الجديد باستخدام اسم المستخدم كالي وكلمة المرور كالي. تذكر تغييرها على الفور.

ماذا يمكنك أن تفعل مع كالي لينكس؟

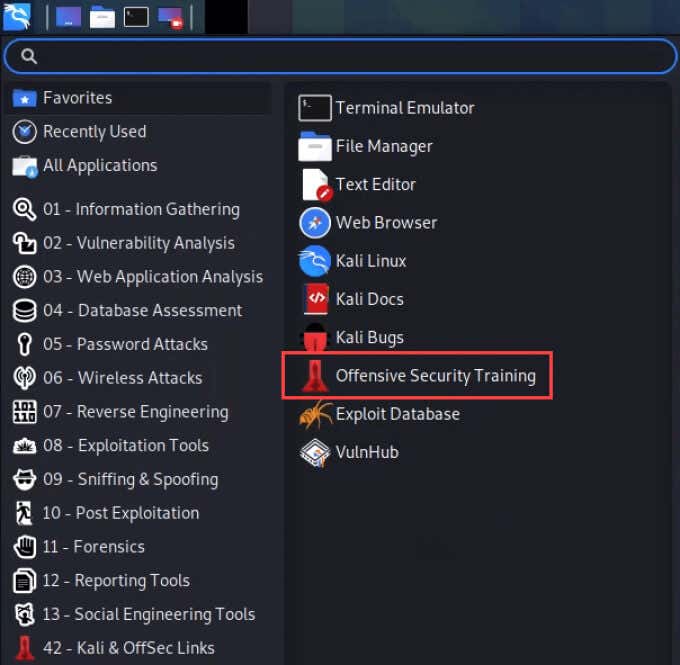

Kali هو Linux عادي بشكل أساسي مع مجموعة من أدوات الأمان المثبتة بالفعل وجاهزة للذهاب. يمكنك أيضا أضف المزيد من الأدوات إلى كالي بسهولة. بعضها مجاني ومميز بالكامل ، بينما يتطلب البعض ترقية مدفوعة للحصول على جميع الوظائف. جميعهم لديهم مكان في البحوث الأمنية. في قائمة التطبيقات ، لاحظ كيفية تجميع الأدوات حسب الوظيفة.

لاحظ أيضًا أن هناك رابطًا لتدريب الأمن الهجومي. هذه هي الأدوات ، وليس الألعاب وسوف تتطلب دراسة جادة. دعونا نلقي نظرة على عدد قليل من الأدوات الأكثر شعبية في كالي لينكس.

Wireshark

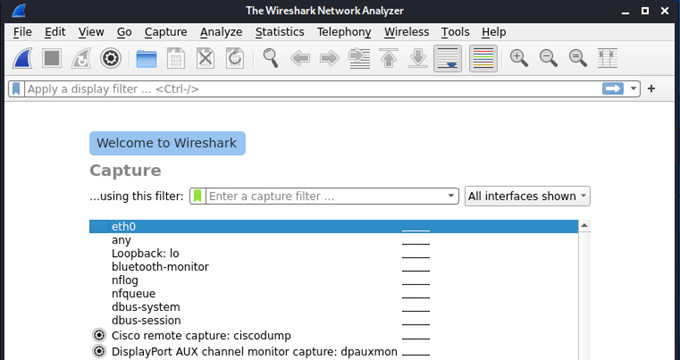

إذا كنت ترغب في العمل فيه ، تعلم استخدام Wireshark. إنه أفضل محلل شبكة معروف. استخدم Wireshark لمعرفة ما يحدث على شبكة ، ومعرفة Wireshark تبدو جيدة في السيرة الذاتية.

يمكنك التقاط الحزم لتحليل المحتويات ومعرفة كيفية عمل الشبكة والبيانات التي تسافر عليها ، مثل أسماء المستخدمين وكلمات المرور. لدى Wireshark وثائق مدمجة رائعة ومجتمع Wireshark كبير ومفيد.

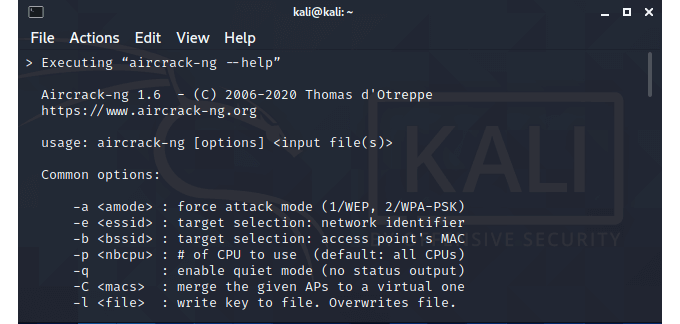

aircrack-NG

كما يوحي الاسم ، يمكن لـ Aircrack-NG جمع بيانات Wi-Fi التي تحلق حولها وتساعد على كسر مفاتيح الأمان التي يتم نقلها. هذا يساعدك على الدخول في شبكة دون أن تكون في المبنى.

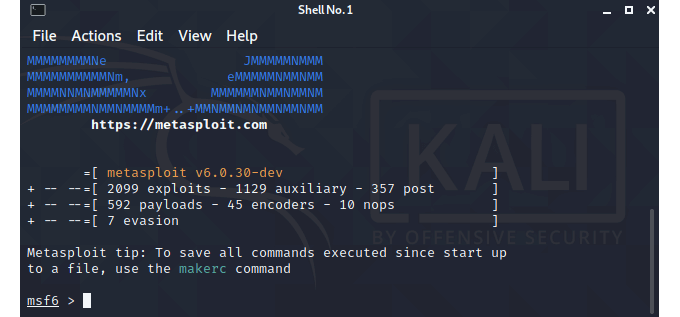

metasploit

إنها ليست أداة واحدة ، ولكنها أكثر إطارًا أو منصة لمساعدتك في العثور على نقاط الضعف والتحقق من صحة. يمكنه اكتشاف الأجهزة ، وجمع الأدلة ، والوصول والسيطرة على الأنظمة. الإصدار المجاني رائع بالنسبة لمعظم المبتدئين في اختبار القلم ، لكنك سترغب في الترقية عند الذهاب إلى Pro. يعتمد اختبار القلم اعتمادًا كبيرًا على metasploit.

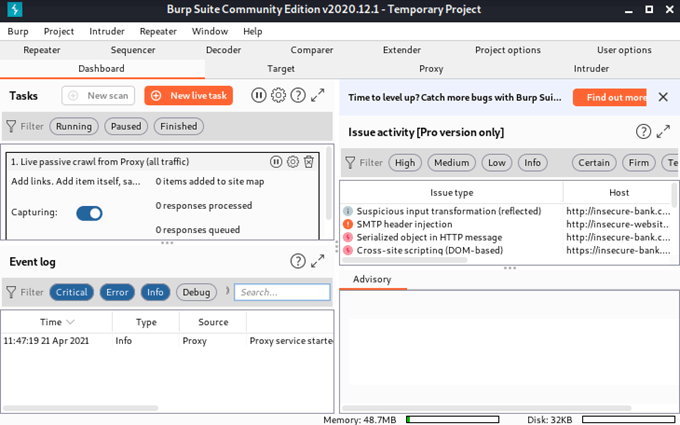

جناح تجشؤ

كانت هذه الأداة موجودة لفترة طويلة ، ولسبب وجيه. إنها أداة الانتقال لاختبار أمان تطبيق الويب. إذا قمت بتطوير تطبيقات الويب ، وتعلم مجموعة Burp Suite واستخدمها للتأكد من أن مشروعك النهائي محكم.

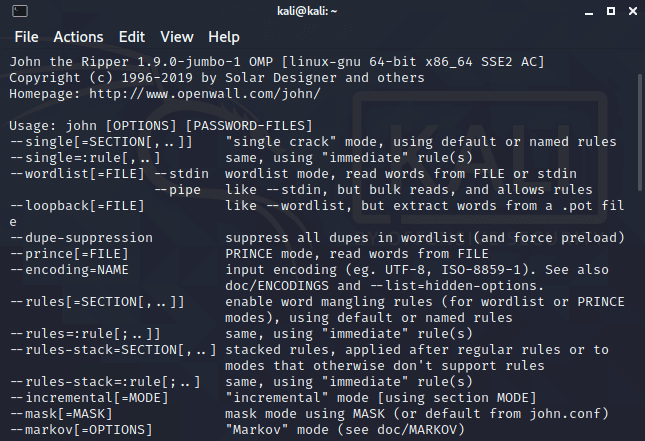

جون ريبر

تكسير كلمات المرور هو ما يجعل معظمنا في أشياء مثل كالي لينكس. يمكنك استخدام John the Ripper لاختبار كلمات المرور التي يتمتع بها الأشخاص وإعلامهم بإنشاء كلمات مرور أفضل.

يمكن استخدامه أيضًا لاستعادة كلمات المرور المنسية لأشياء مثل Excel. يقوم بذلك عن طريق فك تشفير كلمات المرور المخزنة بواسطة نظامك. يمكنك أن ترى كيف يكون هذا ذا قيمة لمهنيي الطب الشرعي والأمان.

ماذا ستفعل مع كالي لينكس؟

سواء أكان ذلك لتأمين شبكتك أو اختبار الاختراق أو اختراق القبور البيضاء أو الطب الشرعي للكمبيوتر أو أن تصبح أخصائيًا أمنيًا ، فإن Kali Linux هو الأداة المتعددة المطلقة. السعر صحيح ، ويمكنك أن تكون مستيقظًا في دقائق. ماذا ستفعل مع كالي لينكس؟